تینا مزدکی_دنیای امنیت اندروید با تهدید جدیدی روبرو شده است؛ یک تروجان دسترسی از راه دور (RAT) جدید به نام «Cellik» شناسایی شده که با سوءاستفاده از ساختار اپلیکیشنهای موجود در گوگلپلی، نسخههای مخربی از برنامههای معتبر را تولید میکند. بر اساس گزارش شرکت امنیتی iVerify، این بدافزار نهتنها توانایی کنترل کامل دستگاه را دارد، بلکه میتواند توسط مهاجمان در دل اپلیکیشنهای کاملاً قانونی و شناختهشده بستهبندی و توزیع شود.

بدافزاری برای هکرهای آماتور

Cellik در دستهبندی نوظهوری به نام «x-as-a-service» قرار میگیرد. در این مدل، مجرمان سایبری میتوانند با پرداخت هزینه، به نسخههای آمادهای از ابزارهای مخرب از جمله سارقان اعتبارنامه، باجافزارها و کیتهای فیشینگ دسترسی پیدا کنند. نکته نگرانکننده درباره Cellik این است که یک بدافزار «بالغ» محسوب میشود؛ به این معنا که حتی هکرهایی با مهارت فنی پایین نیز میتوانند با کمترین تلاش از آن استفاده کنند.

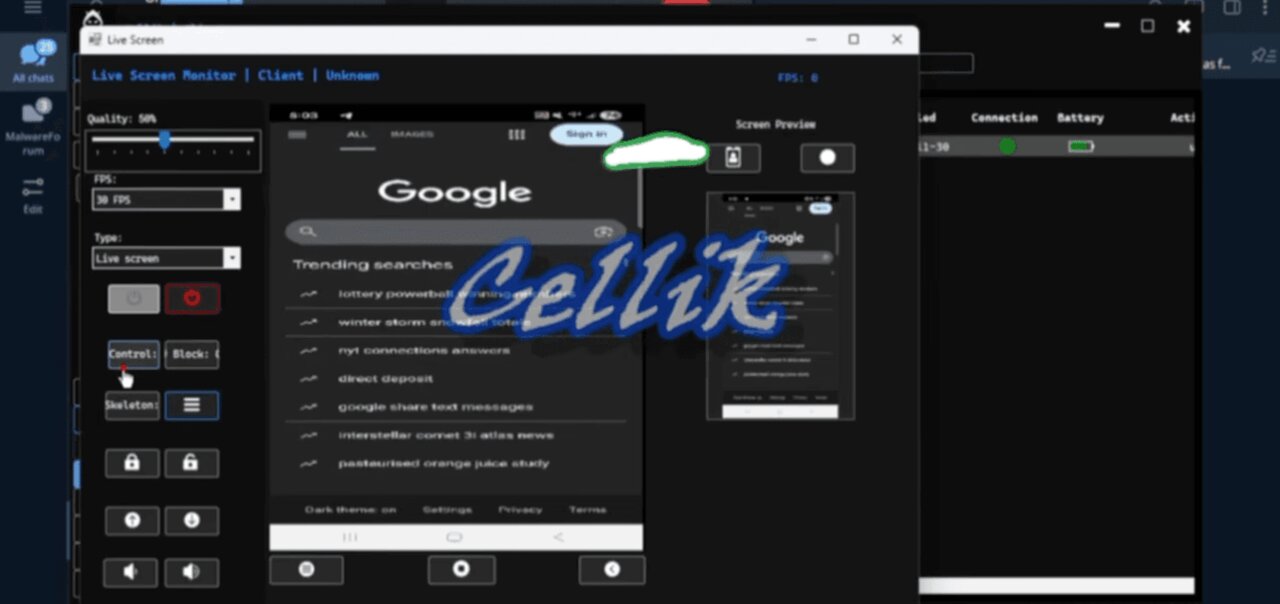

زمانی که این بدافزار به گوشی اندرویدی قربانی نفوذ میکند، مهاجم کنترل مطلق دستگاه را به دست میگیرد. Cellik میتواند محتوای صفحه نمایش را به صورت مستقیم برای هکر استریم کند و به او اجازه دهد گوشی را از راه دور هدایت نماید.

این تروجان به ویژگی کیلاگر (Keylogger) مجهز است که تمام تایپهای کاربر را ثبت میکند. اما قابلیتهای آن به اینجا ختم نمیشود؛ مهاجم میتواند اعلانهای روی صفحه، رمزهای عبور یکبار مصرف (OTP) و سیستم فایل گوشی را مشاهده کند. این دسترسی شامل دادههای حساس مرورگر مانند کوکیها و حتی نامهای کاربری و رمزهای عبور ذخیره شده نیز میشود.

طبق تحلیل iVerify، مهاجم با استفاده از این بدافزار میتواند تمامی فایلها را مشاهده، دانلود، آپلود یا حذف کند و حتی به فضاهای ذخیرهسازی ابری متصل به گوشی دسترسی یابد. هکر قادر است به وبسایتها برود، روی لینکها کلیک کند و فرمها را پر کند؛ در حالی که قربانی هیچ فعالیتی را روی صفحه نمایش خود مشاهده نمیکند.

علاوه بر این، Cellik قدرت ایجاد صفحات جعلی (Overlay) روی اپلیکیشنهای اصلی را دارد (مثلاً نمایش یک صفحه ورود فیک روی برنامه بانکی). همچنین دارای یک سیستم سازنده خودکار است که میتواند در گوگلپلی جستجو کرده، یک اپلیکیشن معتبر را دانلود، کد مخرب Cellik را به دور آن بپیچد و دوباره بستهبندی کند تا برای قربانیان ارسال شود.

چگونه Cellik از سد «گوگلپلی پروتکت» عبور میکند؟

خطر اصلی Cellik در توانایی آن برای دور زدن ویژگیهای امنیتی نظیر Play Protect نهفته است. اگرچه گوگلپلی پروتکت میتواند اپلیکیشنهای ناشناخته یا مخرب را شناسایی کند، اما تروجانی که در دل یک بسته نرمافزاری محبوب و شناختهشده پنهان شده باشد، ممکن است به راحتی از این فیلتر عبور کند.

این اپلیکیشنهای آلوده معمولاً در سایتهای شخص ثالث و مکانهایی که کاربران اقدام به سایدلود (نصب خارج از استور رسمی) میکنند، یافت میشوند. پس از نصب، بدافزار در پسزمینه اجرا شده و بدون نیاز به هیچگونه اکسپلویت پیچیده و تنها با تکیه بر «مهندسی اجتماعی» و اعتماد کاربر، دسترسی کامل را به هکر میدهد.

کارشناسان امنیتی توصیه میکنند برای به حداقل رساندن خطر ابتلا به این بدافزار، کاربران باید همواره با تاکتیکهای مهندسی اجتماعی آشنا باشند و در انتخاب منبع دانلود اپلیکیشنها دقت کنند. بهترین روشها برای محافظت شامل موارد زیر است:

- پرهیز از سایدلود: تا حد امکان اپلیکیشنها را فقط از فروشگاههای رسمی (مانند گوگلپلی) دریافت کنید.

- بررسی امضاها: در صورت اجبار به سایدلود، هشها و امضاهای فایل APK را به صورت دستی تایید کنید.

- استفاده از راهکارهای امنیتی: نصب نرمافزارهایی که توانایی شناسایی و واکنش به بدافزارها را دارند، میتواند یک لایه امنیتی اضافی ایجاد کند.

در نهایت، گزارشها نشان میدهد که راحتی استفاده از Cellik برای هکرها، آن را به تهدیدی جدی تبدیل کرده است. در دورانی که هکرها میتوانند بدافزار را به دور یک اپلیکیشن کاملاً عادی بپیچند، اعتماد به منابع غیررسمی میتواند به قیمت از دست رفتن حسابهای بانکی، رمزهای عبور و تمامی اطلاعات شخصی تمام شود.

منبع: phonearena

۲۲۷۳۲۳